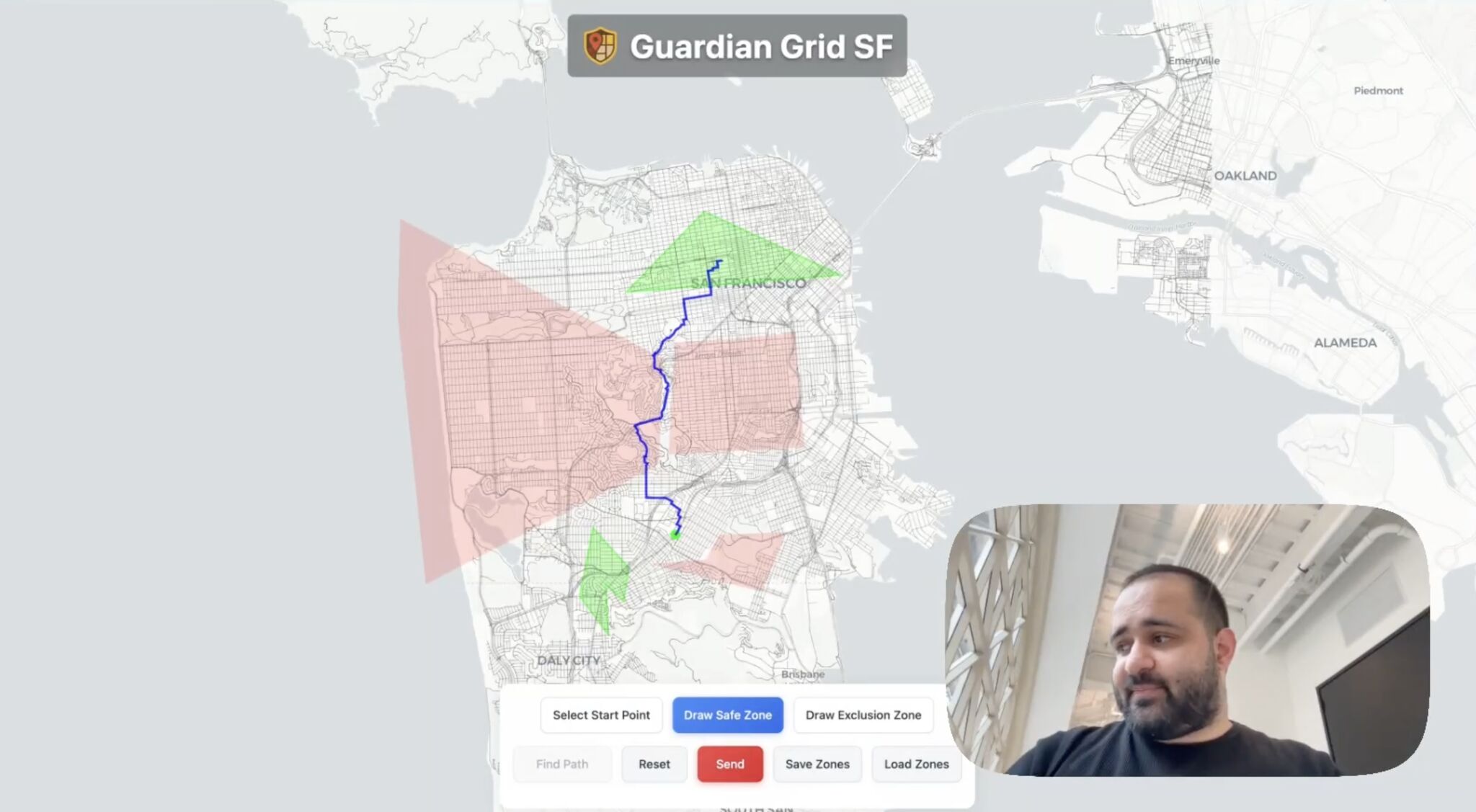

Guardian Grid SF

Informazioni

Guardian Grid (SF) è uno strumento di evacuazione di emergenza per città intelligente che aiuta le comunità a rispondere in modo rapido e sicuro durante grandi catastrofi. Il sistema consente agli amministratori cittadini o ai funzionari di emergenza di segnare zone di pericolo, come aree colpite da calamità naturali, e definire zone sicure direttamente su una mappa interattiva. Algoritmi avanzati di ricerca del percorso vengono poi utilizzati per generare e comunicare le rotte di evacuazione più sicure per i residenti, tenendo conto dei pericoli attuali.

Quando si verifica un’emergenza, i funzionari possono aggiornare immediatamente le aree di pericolo e le zone sicure e inviare notifiche ai telefoni dei residenti tramite SMS. Ogni persona riceve un collegamento a un portale web, che utilizza la loro posizione attuale per visualizzare un percorso consapevole dei pericoli verso la sicurezza e fornisce indicazioni istantanee con Google Maps. Man mano che la situazione evolve, i percorsi vengono ricalcolati in tempo reale e vengono inviate nuove notifiche per mantenere tutti aggiornati e al sicuro. Guarda il demo qui:

Nel codice di dimostrazione attuale, le notifiche vengono inviate via SMS a un unico numero di telefono per scopi di demo e test. Tuttavia, in un’implementazione reale Guardian Grid SF si integrerebbe con il sistema Wireless Emergency Alerts (WEA) per trasmettere gli avvisi di evacuazione a tutte le persone nella città o nella regione interessata.

Pur concentrandoci attualmente sull’area della Baia di San Francisco, la nostra visione è espandere Guardian Grid in altre grandi città del mondo. Il nostro obiettivo è fornire un sistema robusto per evacuazioni coordinate e basate sui dati in modo che ogni città possa proteggere la propria popolazione, ridurre al minimo la congestione e rispondere rapidamente man mano che le emergenze si sviluppano.

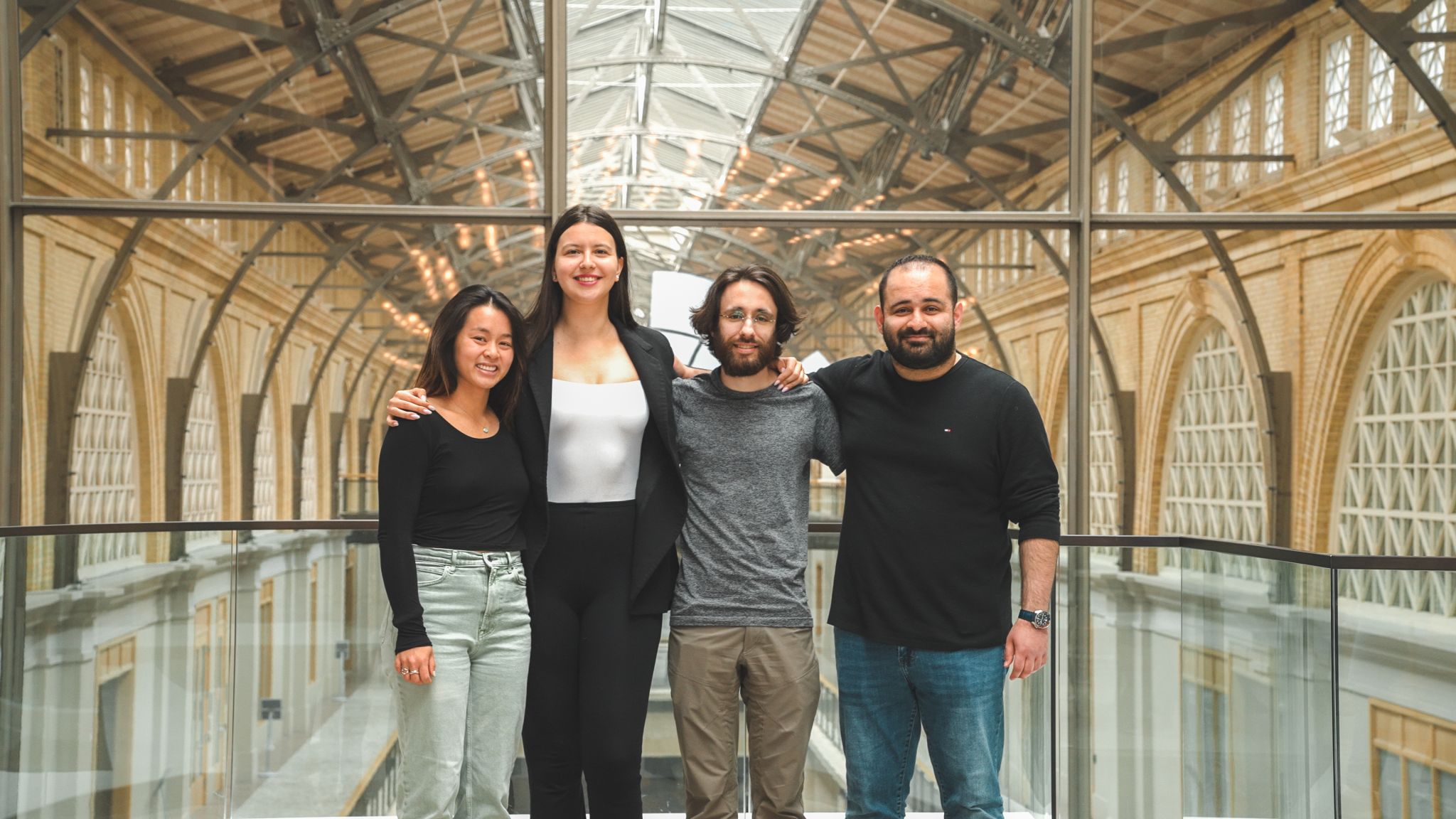

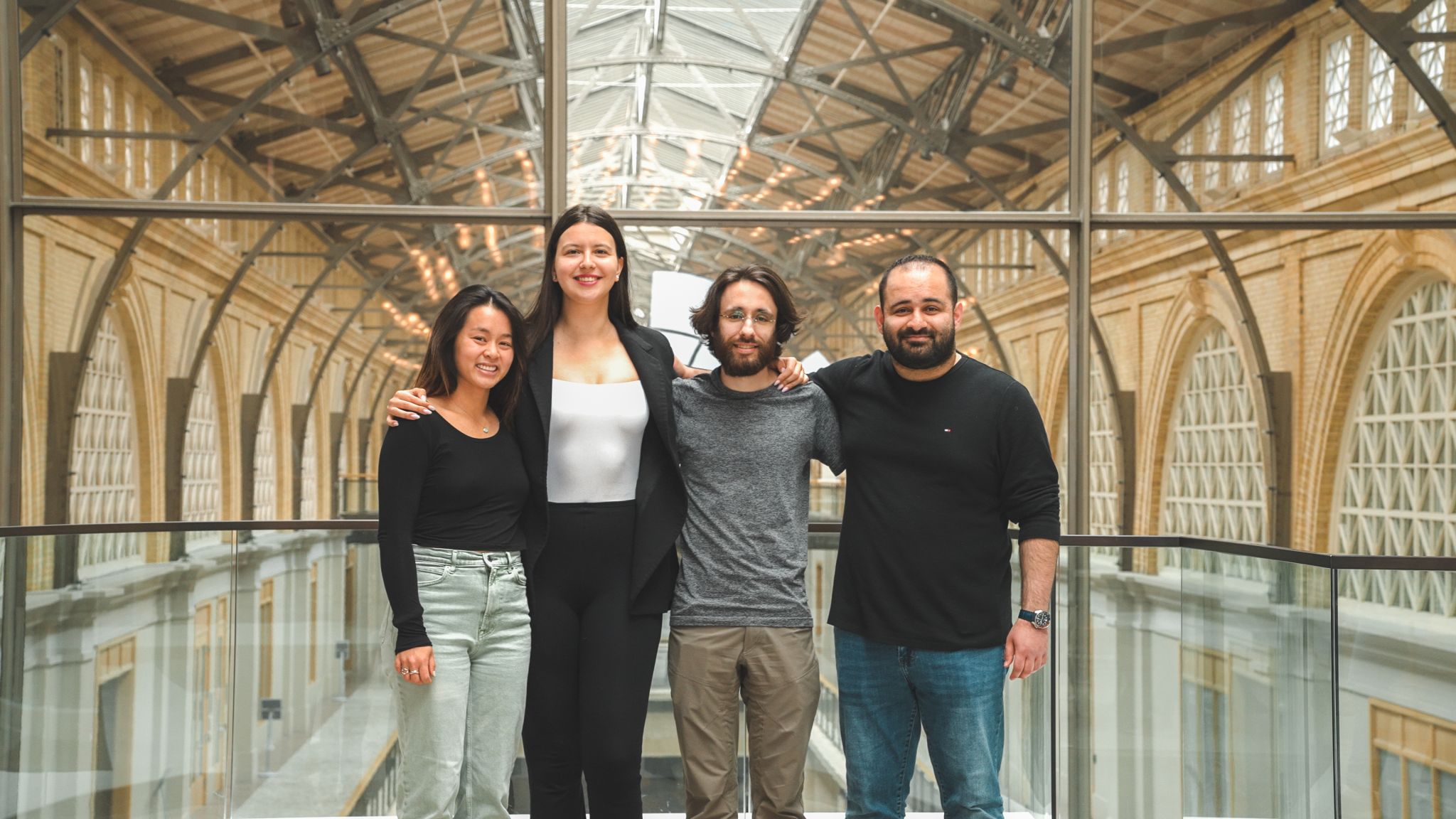

Squadra Aspen

Guardian Grid è stato sviluppato dalla Squadra Aspen al National Security Hackathon. La nostra squadra era composta da:

- Ioana Munteanu - Ingegnere del software

- Christina Huang - Ingegnere del software

- Mehmet Yilmaz - Ingegnere del software

- Dylan Eck - Ingegnere del software e meccanico

Siamo grati per la guida e il supporto dei nostri mentor e organizzatori, inclusi Elliott Wolf, Adam Papa e Ray Del Vecchio.

Il nostro percorso all’hackathon

Il weekend dell’hackathon del 26-27 aprile 2025 ha dato vita a una collaborazione inaspettata ma potente. Il mio amico stretto Dylan Eck ed io abbiamo viaggiato rispettivamente dal Colorado e dal Missouri per partecipare al 2° National Security Hackathon di Cerebral Valley a San Francisco. All’inizio dell’evento, abbiamo incontrato Christina Huang e Ioana Munteanu, e così è nata la Squadra Aspen.

Il post LinkedIn di Ioana che mette in evidenza la nostra esperienza all'hackathon

L’hackathon ha presentato due sfide distinte. Il percorso principale era una competizione basata su progetti con premi tradizionali per i piazzamenti, mentre una sfida speciale invitava i partecipanti a violare eticamente i sistemi di raffreddamento di Code Metal. Data la diversità delle competenze del nostro team, in particolare il background di Dylan sia nel software che nell’ingegneria meccanica, abbiamo preso la decisione strategica di affrontare entrambe le sfide entro il limite di 24 ore.

Questo approccio ambizioso ha portato a due risultati significativi:

-

Guardian Grid (SF) - Il nostro progetto principale all’hackathon focalizzato sull’evacuazione di emergenza:

-

Code Metal Challenge - Abbiamo ottenuto il test di penetrazione più efficace dei loro sistemi di raffreddamento, che ci ha portato a vincere il premio speciale di $5.000. Sebbene questa soluzione rimanga riservata, ha dimostrato la profondità tecnica del nostro team sia nei sistemi software sia in quelli termodinamici.

Sebbene Guardian Grid non abbia ottenuto un posto tra i primi tre nella competizione principale, i giudici ne hanno riconosciuto l’impatto potenziale e l’approccio innovativo. L’ambito del progetto era ambizioso e il fatto di aver diviso le risorse tra due sfide ha significato che non siamo riusciti a implementare tutte le funzionalità previste nel tempo a disposizione. Tuttavia, il feedback dei giudici ha convalidato l’importanza della nostra soluzione nella gestione delle emergenze urbane.

L’hackathon si è rivelato un’esperienza trasformativa. Oltre ai risultati tecnici e al premio in denaro, ha favorito nuove amicizie e ha dimostrato la forza della combinazione di competenze diverse sotto pressione. Dopo aver affrontato sfide personali alla fine del 2024 e all’inizio del 2025, questo successo è stato particolarmente significativo e rivitalizzante.

Dettagli Hackathon

Guardian Grid (SF) è stato sviluppato al 2° National Security Hackathon (26-27 aprile 2025), organizzato da Cerebral Valley e Shield Capital in collaborazione con Stanford DEFCON. L’evento ha riunito tecnologi e ingegneri per creare soluzioni a problemi di sicurezza nazionale selezionati da stakeholder militari statunitensi, con la guida di mentori del governo, militari e startup.

- Il weekend ha incluso una fiera professionale sulla tecnologia della difesa e attività di team-building alla Stanford University, seguiti da 24 ore di hacking a San Francisco.

- Sponsor e sostenitori includevano Shield Capital, In-Q-Tel, NATO Innovation Fund, Vannevar Labs, Scale AI, Groq, Windsurf, Anthropic, Microsoft, Maxar, Dedrone, Distributed Spectrum e Code Metal.

- Le categorie dell’hackathon includevano Smart Cities, War Games, Maritime Pattern Analysis, Cybersecurity for AI Deployments, Radio Frequency Navigation, General National Security e Hack A Refrigeration System.

La sezione principale dell’hackathon offriva premi che includevano $3.000 e unità Starlink per il primo posto, $2.000 per il secondo posto e $1.000 per il terzo posto. Ma c’era un premio speciale, nascosto, per una sfida di refrigerazione del valore di $5.000.

Il nostro team ha partecipato sia alla sfida Smart Cities sia a Hack A Refrigeration System. Guardian Grid (SF) è stata la nostra proposta per Smart Cities. Abbiamo ottenuto un Premio Speciale di $5.000 e una Menzione d’Onore per il nostro lavoro tecnico nella sfida di refrigerazione, e la nostra soluzione Smart Cities ha ricevuto riscontri positivi sia dai giudici che dai pari.

I giudici e i pari hanno riconosciuto Guardian Grid (SF) come una risposta significativa a un problema importante nella gestione delle emergenze, lodandone la creatività, l’approccio pratico e il fatto che non si sia limitata a usare la tecnologia LLM come soluzione universale. Sebbene il nostro progetto Smart Cities non abbia vinto un premio tra i primi tre a causa delle limitazioni di tempo derivanti dalla divisione delle risorse tra due sfide, i giudici sono rimasti colpiti dal suo potenziale e dalla sua rilevanza. Il nostro team è stato onorato di ricevere questo riconoscimento insieme alla vittoria nella sfida Hack A Refrigeration System.

Trova maggiori dettagli e riflessioni nel nostro post LinkedIn e guarda la galleria fotografica dell’hackathon qui.

Fonti dei dati GPS

Per la nostra ricerca del percorso e la mappatura nell’area della Baia di San Francisco, abbiamo richiesto dati stradali precisi e completi. Inizialmente abbiamo sperimentato sia con le API di Google Maps che con le API di Mapbox per recuperare questi dati. Tuttavia, le loro restrizioni di licenza e limitazioni funzionali ci hanno impedito di ottenere o utilizzare il grafo di routing sottostante in un modo che fosse coerente con gli obiettivi dell’hackathon. A causa di questi vincoli, abbiamo utilizzato set di dati geografici grezzi e open. Abbiamo ottenuto questi dati geografici grezzi tramite queste due fonti open-source:

- Rete stradale della regione della Baia di San Francisco (Portale dati aperti MTC)

- Esplora la rete stradale della regione della Baia di San Francisco

Le feature lineari rappresentano le carreggiate per la regione della Baia di San Francisco. L’insieme di feature è stato assemblato utilizzando tutti i shapefile TIGER/Line 2021 basati sulle contee dalla Metropolitan Transportation Commission (MTC/ABAG). Il dataset include tutte le strade primarie, secondarie, di quartiere locali e rurali, le vie cittadine, i sentieri percorribili da veicoli, le rampe, le strade di servizio, i vicoli, le strade private, le piste ciclabili, i sentieri per cavalli, i marciapiedi, i sentieri pedonali e le scale per l’intera regione.

- L’insieme di feature contiene segmenti stradali unici per ogni contea e include casi in cui un singolo tratto di strada ha più designazioni (ad es., un’autostrada interstatale chiamata sia con il suo numero sia con il nome locale).

- Le strade primarie sono autostrade principali a carreggiate separate, mentre le strade secondarie sono le arterie principali della regione.

- Il dataset include colonne di attributi per identificare il tipo di strada, la giurisdizione e altro, supportando routing flessibile e analisi dei dati.

Puoi leggere di più sulla licenza e i dettagli dei dati alla sorgente del dataset MTC.

Come Eseguire

-

Clona questo repository e naviga al suo interno.

-

Configura il tuo file

.env.local. Fai riferimento al fileenv.local.exampleper sapere quali variabili d’ambiente ti servono. Nota che avrai bisogno di una chiave API MapBox per l’interfaccia mappa e la geocodifica, una chiave API TextBelt per gli avvisi SMS (solo demo), oltre a un numero di telefono per inviare SMS durante la demo. -

Dopo aver creato il tuo file

.env.local, puoi iniziare a configurare tutti i servizi di GuardianGrid, che includono:- frontend: L’interfaccia frontend dell’app.

- backend: Il backend dell’app, inclusa la logica di ricerca percorsi sulla mappa.

-

Per configurare il servizio frontend, assicurati di avere Yarn installato ed esegui:

yarn install -

Per configurare il servizio backend, esegui le seguenti operazioni:

# go into this directory cd ./src/backend # set up a python environment python3 -m venv env # activate the python environment source env/bin/activate # install dependencies pip3 install -r requirements.txt # deactivate python environment deactivate # return to the project's root directory cd - -

Con tutto configurato, il passo finale è eseguire l’app. Avrai bisogno di due finestre o schede del terminale separate, indicate come Terminale #1 e Terminale #2.

-

In Terminale #1, avvia il servizio backend:

# go into the backend service directory cd ./src/backend # activate the python environment source env/bin/activate # run the backend bash ./run.sh -

In Terminale #2, avvia il servizio frontend:

yarn dev -

Con tutto in esecuzione, apri il tuo browser e vai su: http://localhost:3000/

-

Al termine, chiudi Terminale #1 e Terminale #2.