Guardian Grid SF

À propos

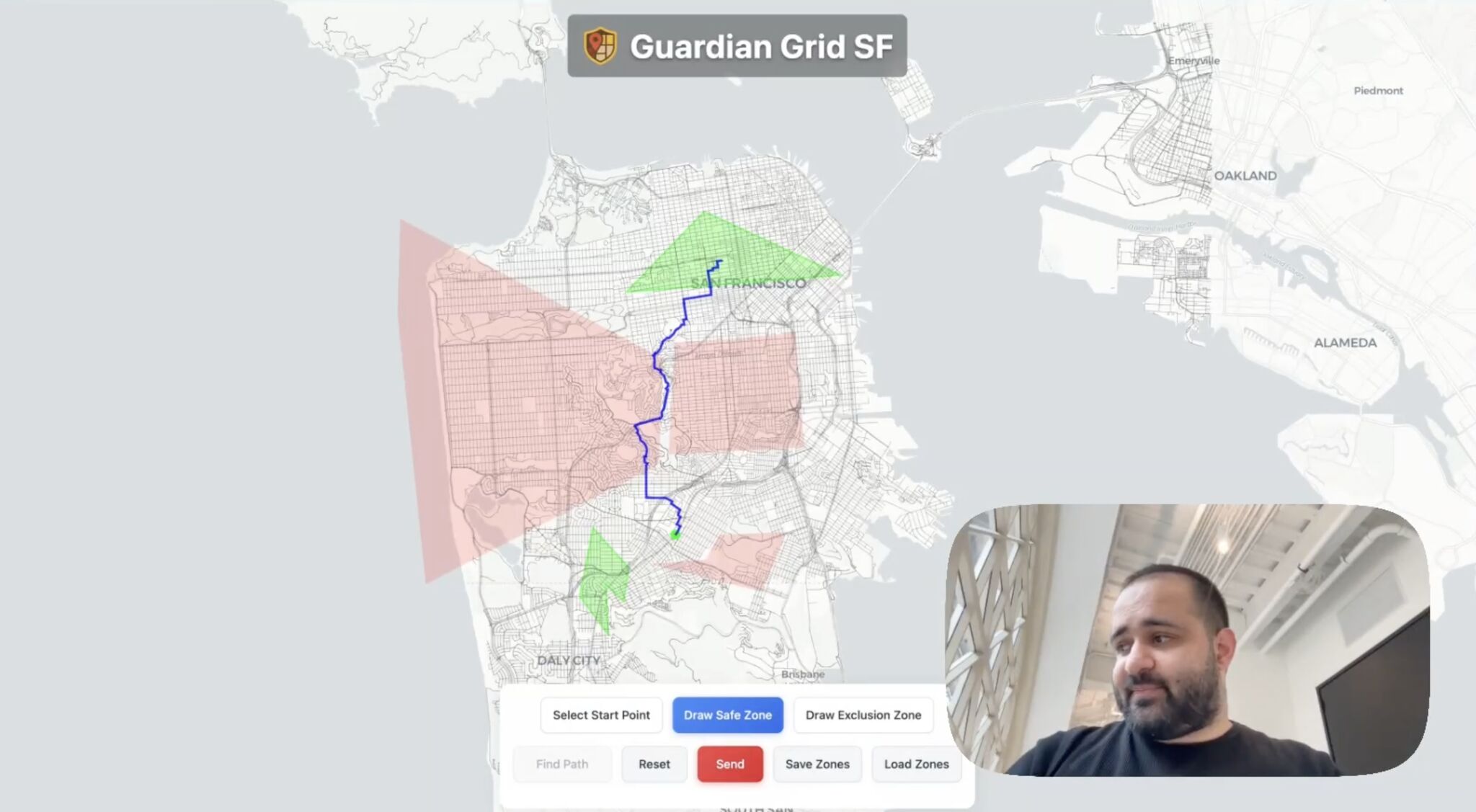

Guardian Grid (SF) est un outil d’évacuation d’urgence pour villes intelligentes qui aide les communautés à répondre rapidement et en toute sécurité lors de catastrophes majeures. Le système permet aux administrateurs municipaux ou aux responsables des urgences de marquer des zones dangereuses, comme des zones affectées par des catastrophes naturelles, et de définir des zones sûres directement sur une carte interactive. Des algorithmes avancés de recherche de chemin sont ensuite utilisés pour générer et communiquer les itinéraires d’évacuation les plus sûrs pour les résidents, en tenant compte des dangers actuels.

Lorsqu’une urgence survient, les responsables peuvent mettre à jour les zones de danger et les zones sûres et envoyer immédiatement des alertes aux téléphones des résidents par message texte. Chaque personne reçoit un lien vers un portail web, qui utilise sa position actuelle pour afficher un itinéraire tenant compte des dangers vers un lieu sûr et fournit des instructions instantanées avec Google Maps. Au fur et à mesure de l’évolution des situations, les itinéraires sont recalculés en temps réel, et de nouvelles alertes sont envoyées pour tenir tout le monde informé et en sécurité. Regardez la démonstration ici :

Dans le code de démonstration actuel, les alertes sont envoyées par SMS à un seul numéro de téléphone à des fins de démonstration et de test. Cependant, dans un déploiement réel, Guardian Grid SF s’intégrerait au système d’alertes d’urgence sans fil (WEA) pour diffuser des alertes d’évacuation à toutes les personnes situées dans la ville ou la région affectée.

Bien que l’attention actuelle porte sur la région de la baie de San Francisco, notre vision est d’étendre Guardian Grid à d’autres grandes villes à travers le monde. Notre objectif est de fournir un système robuste pour des évacuations coordonnées et basées sur les données afin que chaque ville puisse protéger sa population, minimiser les encombrements et réagir rapidement à mesure que les urgences se déroulent.

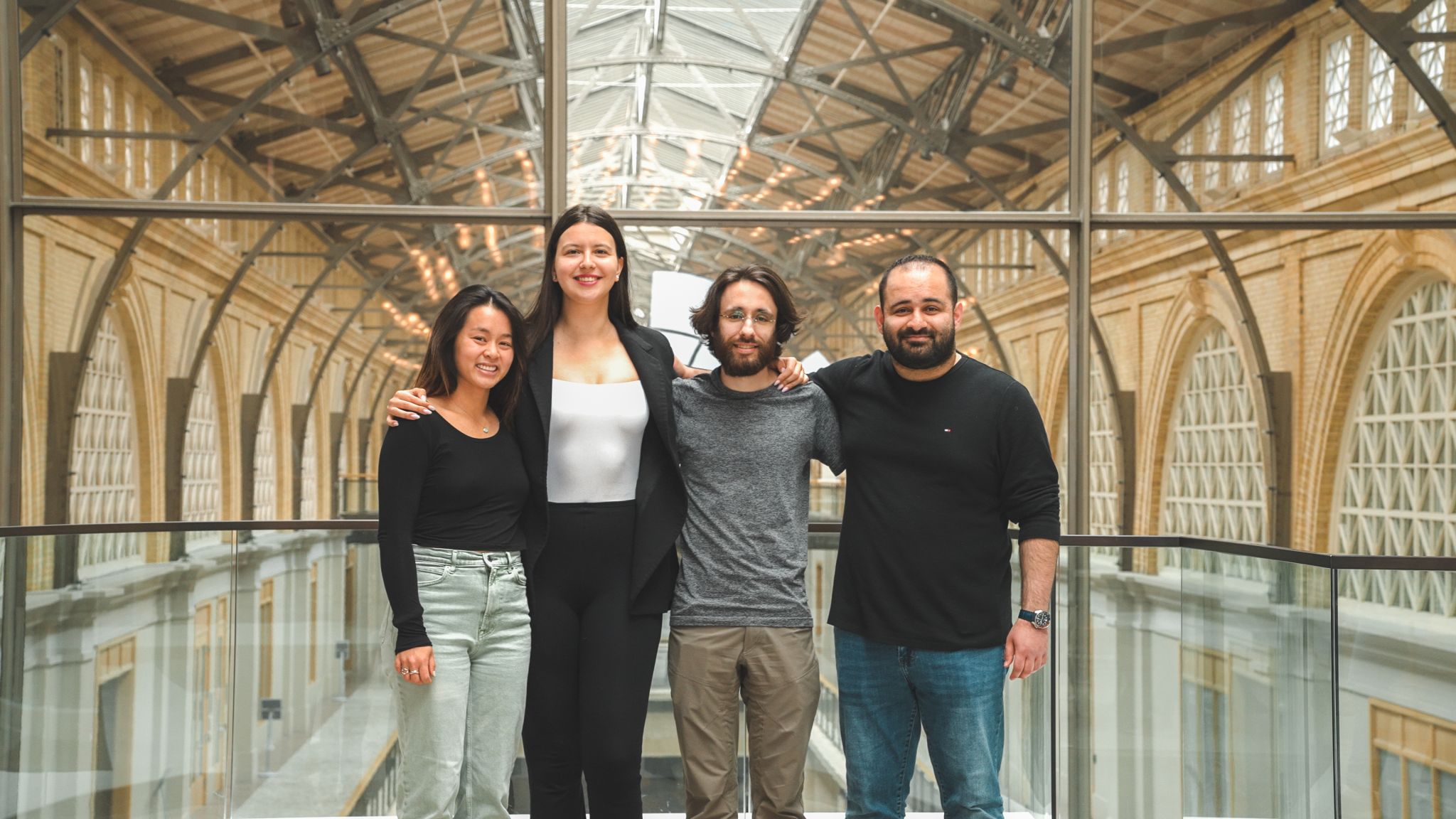

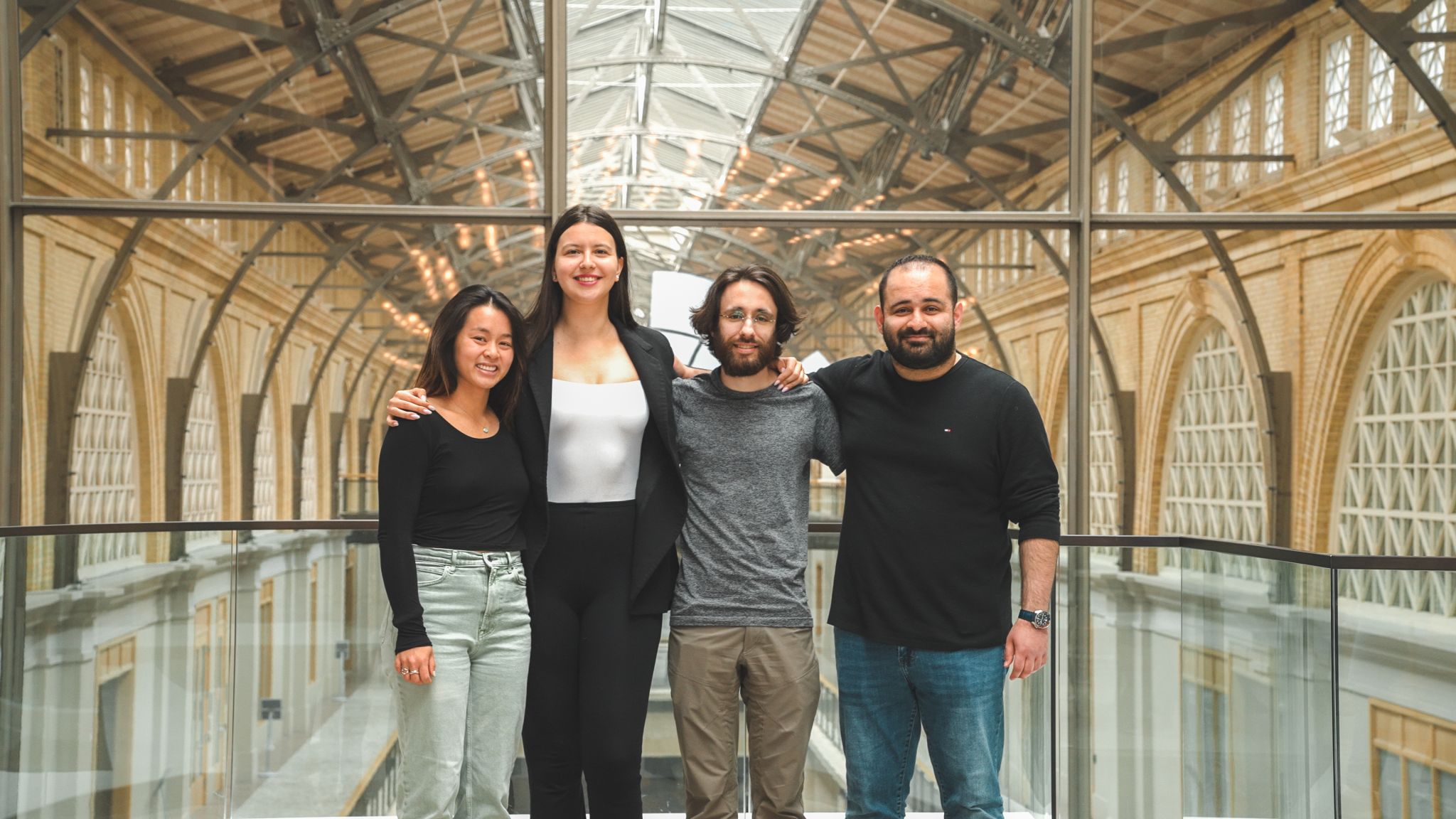

Équipe Aspen

Guardian Grid a été développé par l’Équipe Aspen lors du National Security Hackathon. Notre équipe était composée de :

- Ioana Munteanu - Ingénieure logicielle

- Christina Huang - Ingénieure logicielle

- Mehmet Yilmaz - Ingénieur logiciel

- Dylan Eck - Ingénieur logiciel et mécanique

Nous sommes reconnaissants pour les conseils et le soutien de nos mentors et organisateurs, notamment Elliott Wolf, Adam Papa et Ray Del Vecchio.

Notre parcours au hackathon

Le week-end du hackathon des 26 et 27 avril 2025 a réuni une collaboration inattendue mais puissante. Mon ami proche Dylan Eck et moi avons voyagé respectivement depuis le Colorado et le Missouri pour participer au 2e National Security Hackathon de Cerebral Valley à San Francisco. Au lancement de l’événement, nous avons rencontré Christina Huang et Ioana Munteanu, et l’Équipe Aspen est née.

La publication LinkedIn d'Ioana mettant en lumière notre expérience au hackathon

Le hackathon présentait deux défis distincts. La piste principale était une compétition basée sur des projets avec des prix de classement traditionnels, tandis qu’un défi spécial invitait les participants à pirater de manière éthique les systèmes de refroidissement de Code Metal. Étant donné l’expertise diversifiée de notre équipe, en particulier l’expérience de Dylan à la fois en logiciel et en mécanique, nous avons pris la décision stratégique de relever les deux défis dans le délai de 24 heures.

Cette approche ambitieuse a conduit à deux résultats significatifs :

-

Guardian Grid (SF) - Notre projet principal du hackathon axé sur l’évacuation d’urgence :

-

Défi Code Metal - Nous avons réalisé le test d’intrusion le plus réussi de leurs systèmes de refroidissement, ce qui nous a valu notre victoire au prix spécial de 5 000 $. Bien que cette solution reste confidentielle, elle a démontré la profondeur technique de notre équipe tant en logiciel qu’en systèmes thermodynamiques.

Bien que Guardian Grid n’ait pas obtenu une place dans le top trois de la compétition principale, les juges ont reconnu son impact potentiel et son approche innovante. La portée du projet était ambitieuse, et le fait de diviser notre attention entre deux défis a fait que nous n’avons pas pu implémenter toutes les fonctionnalités envisagées dans la contrainte de temps. Néanmoins, les retours des juges ont validé l’importance de notre solution pour la gestion des urgences urbaines.

Le hackathon s’est avéré être une expérience transformatrice. Au-delà des réalisations techniques et des gains financiers, il a favorisé de nouvelles amitiés et démontré la puissance de compétences diverses se réunissant sous pression. Après avoir affronté des difficultés personnelles fin 2024 et début 2025, ce succès a été particulièrement significatif et revigorant.

Détails du hackathon

Guardian Grid (SF) a été construit lors du 2e National Security Hackathon (26-27 avril 2025), organisé par Cerebral Valley et Shield Capital en partenariat avec Stanford DEFCON. L’événement a réuni des technologues et des ingénieurs pour créer des solutions aux problématiques de sécurité nationale sélectionnées par des parties prenantes militaires américaines, avec l’encadrement de mentors issus du gouvernement, de l’armée et des startups.

- Le week-end comprenait un salon de l’emploi en technologie de défense et des activités de consolidation d’équipe à l’université Stanford, suivi de 24 heures de hacking à San Francisco.

- Les sponsors et soutiens incluaient Shield Capital, In-Q-Tel, NATO Innovation Fund, Vannevar Labs, Scale AI, Groq, Windsurf, Anthropic, Microsoft, Maxar, Dedrone, Distributed Spectrum, et Code Metal.

- Les catégories du hackathon comprenaient Villes intelligentes, Jeux de guerre, Analyse des schémas maritimes, Cybersécurité pour le déploiement de l’IA, Navigation par radiofréquence, Sécurité nationale générale, et Pirater un système de réfrigération.

La section principale du hackathon avait des prix qui comprenaient comprenaient 3 000 $ et des unités Starlink pour la première place, 2 000 $ pour la deuxième place, et 1 000 $ pour la troisième place. Mais il y avait un prix spécial et caché pour un défi de réfrigération d’un montant de 5 000 $.

Notre équipe a participé aux défis Villes intelligentes et Pirater un système de réfrigération. Guardian Grid (SF) était notre projet pour la catégorie Villes intelligentes. Nous avons remporté un prix spécial de 5 000 $ et une mention honorable pour notre travail technique dans le défi de réfrigération, et notre solution pour les Villes intelligentes a reçu de solides retours de la part des juges et des pairs.

Les juges et les pairs ont reconnu Guardian Grid (SF) comme une réponse impactante à un problème significatif de gestion des urgences, saluant sa créativité, son approche pratique, et le fait qu’il évitait de simplement utiliser la technologie LLM comme solution universelle. Bien que notre projet Villes intelligentes n’ait pas remporté un prix dans le top trois en raison de contraintes de temps liées au partage des ressources entre deux défis, les juges ont été impressionnés par son potentiel et sa pertinence. Notre équipe a été honorée de recevoir cette reconnaissance en plus de la victoire au défi Pirater un système de réfrigération.

Trouvez plus de détails et des réflexions dans notre publication LinkedIn et consultez la galerie photo du hackathon ici.

Sources de données GPS

Pour notre recherche de chemin et la cartographie dans la région de la baie de San Francisco, nous avions besoin de données routières précises et complètes. Nous avons initialement expérimenté à la fois l’API Google Maps et l’API de Mapbox pour récupérer ces données. Cependant, leurs restrictions de licence et leurs limitations fonctionnelles nous ont empêchés d’obtenir ou d’utiliser le graphe d’itinéraire sous-jacent d’une manière correspondant à nos objectifs du hackathon. En raison de ces contraintes, nous avons utilisé des jeux de données géographiques brutes et ouverts. Nous avons obtenu ces données géographiques brutes par le biais de ces deux sources open-source :

Les entités linéaires représentent les chaussées pour la région de la baie de San Francisco. Le jeu d’entités a été assemblé en utilisant tous les shapefiles TIGER/Line 2021 basés sur les comtés par la Metropolitan Transportation Commission (MTC/ABAG). L’ensemble de données inclut toutes les routes principales, secondaires, locales de quartier et rurales, les rues de la ville, les sentiers carrossables, les bretelles, les voies de service, les ruelles, les routes privées, les pistes cyclables, les sentiers de randonnée/équestres, les passages piétons, les sentiers piétonniers et les escaliers pour l’ensemble de la région.

- Le jeu d’entités contient des segments de route uniques pour chaque comté et inclut des cas où une même portion de route a plusieurs dénominations (par exemple, une autoroute inter-États étant désignée par son numéro et par son nom local).

- Les routes principales sont de grands axes autoroutiers séparés, tandis que les routes secondaires sont les artères principales de la région.

- L’ensemble de données inclut des colonnes d’attributs pour identifier le type de route, la juridiction, et plus encore, permettant un routage flexible et l’analyse des données.

Vous pouvez en lire plus sur les détails de licence et des données à la source du jeu de données MTC.

Comment exécuter

-

Clonez ce dépôt et accédez-y.

-

Configurez votre fichier

.env.local. Référez-vous au fichierenv.local.examplepour savoir quelles variables d’environnement sont nécessaires. Notez que vous aurez besoin d’une clé API MapBox pour l’interface cartographique et le géocodage, d’une clé API TextBelt pour les alertes SMS (démo uniquement), ainsi que d’un numéro de téléphone pour l’envoi de SMS pendant la démo. -

Après avoir créé votre fichier

.env.local, vous pouvez commencer à configurer tous les services de GuardianGrid, qui incluent :- frontend : L’interface frontend de l’application.

- backend : Le backend de l’application, incluant la logique de recherche de chemin sur la carte.

-

Pour configurer le service frontend, assurez-vous d’avoir Yarn installé et exécutez :

yarn install -

Pour configurer le service backend, procédez comme suit :

# go into this directory cd ./src/backend # set up a python environment python3 -m venv env # activate the python environment source env/bin/activate # install dependencies pip3 install -r requirements.txt # deactivate python environment deactivate # return to the project's root directory cd - -

Une fois tout configuré, l’étape finale consiste à lancer l’application. Vous aurez besoin de deux fenêtres ou onglets de terminal séparés, appelés Terminal #1 et Terminal #2.

-

Dans Terminal #1, démarrez le service backend :

# go into the backend service directory cd ./src/backend # activate the python environment source env/bin/activate # run the backend bash ./run.sh -

Dans Terminal #2, démarrez le service frontend :

yarn dev -

Une fois tout en fonctionnement, ouvrez votre navigateur et allez à : http://localhost:3000/

-

Une fois terminé, fermez Terminal #1 et Terminal #2.