Guardian Grid SF

Acerca de

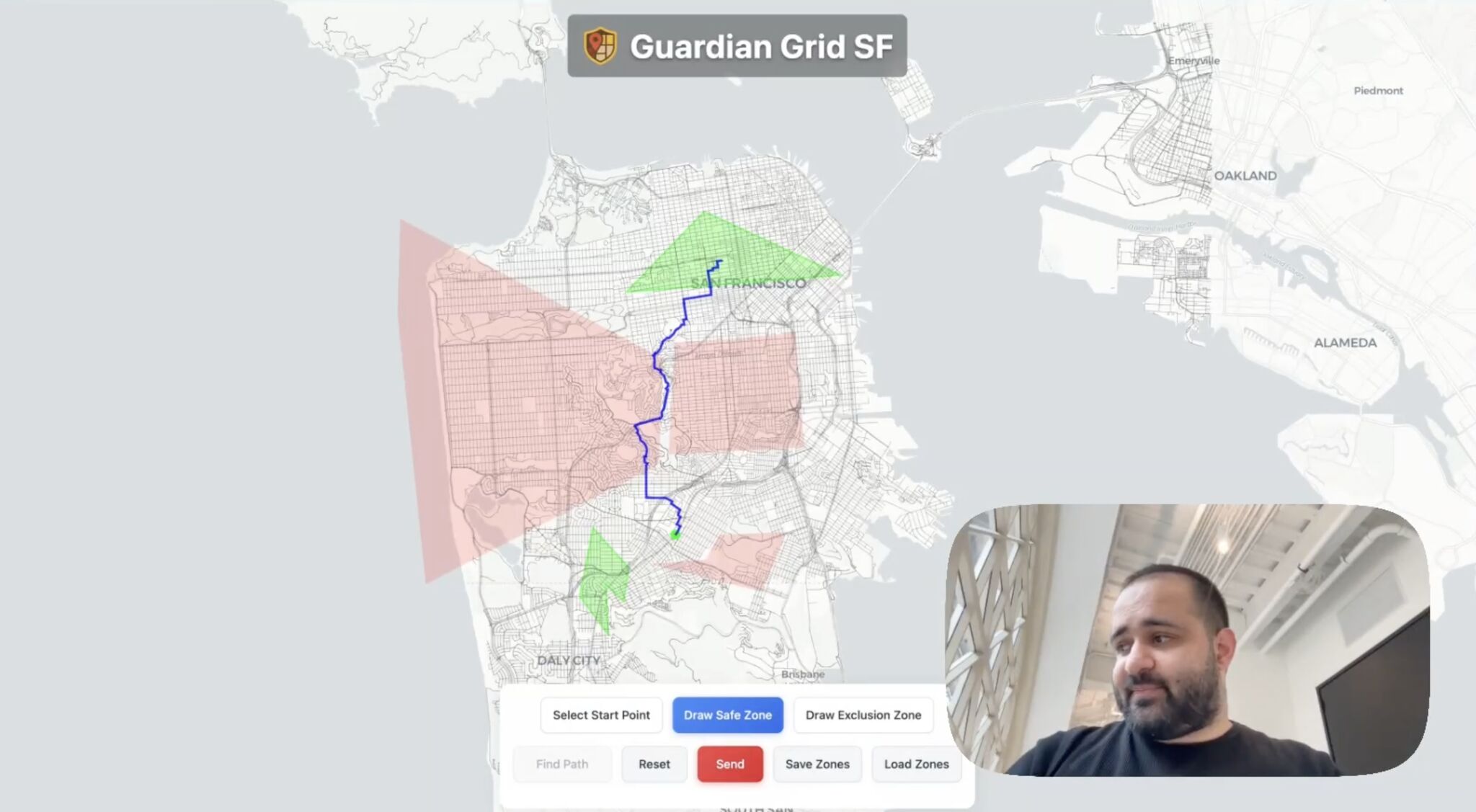

Guardian Grid (SF) es una herramienta de evacuación de emergencia para ciudades inteligentes que ayuda a las comunidades a responder de manera rápida y segura durante desastres mayores. El sistema permite a los administradores de la ciudad u oficiales de emergencia marcar zonas de peligro, como áreas afectadas por desastres naturales, y definir zonas seguras directamente en un mapa interactivo. Luego se utilizan algoritmos avanzados de búsqueda de rutas para generar y comunicar las rutas de evacuación más seguras para los residentes, teniendo en cuenta los peligros actuales.

Cuando ocurre una emergencia, los responsables pueden actualizar las áreas de peligro y seguras y enviar alertas inmediatamente a los teléfonos de los residentes mediante mensajes de texto. Cada persona recibe un enlace a un portal web, que utiliza su ubicación actual para mostrar una ruta consciente del peligro hacia un lugar seguro y proporciona indicaciones instantáneas con Google Maps. A medida que las situaciones evolucionan, las rutas se recalculan en tiempo real y se envían nuevas alertas para mantener a todos informados y a salvo. Mira la demostración aquí:

En el código de demostración actual, las alertas se envían vía SMS a un único número de teléfono con fines de demostración y prueba. Sin embargo, en un despliegue real Guardian Grid SF se integraría con el sistema Wireless Emergency Alerts (WEA) para transmitir alertas de evacuación a todas las personas en la ciudad o región afectada.

Aunque el enfoque actual está en el Área de la Bahía de San Francisco, nuestra visión es expandir Guardian Grid a otras grandes ciudades alrededor del mundo. Nuestro objetivo es proporcionar un sistema robusto para evacuaciones coordinadas y basadas en datos para que cada ciudad pueda proteger a su gente, minimizar la congestión y responder rápidamente a medida que se desarrollan las emergencias.

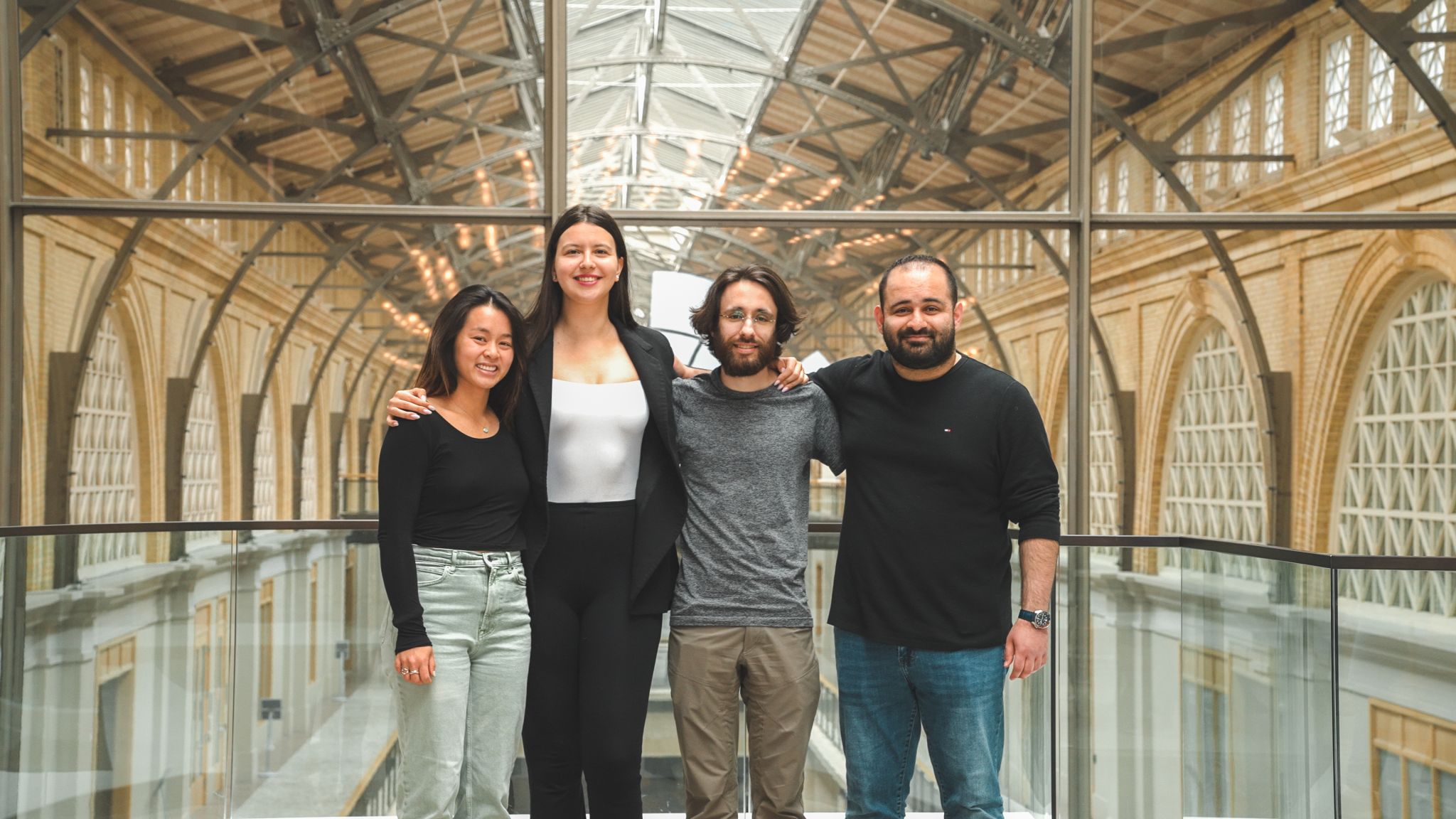

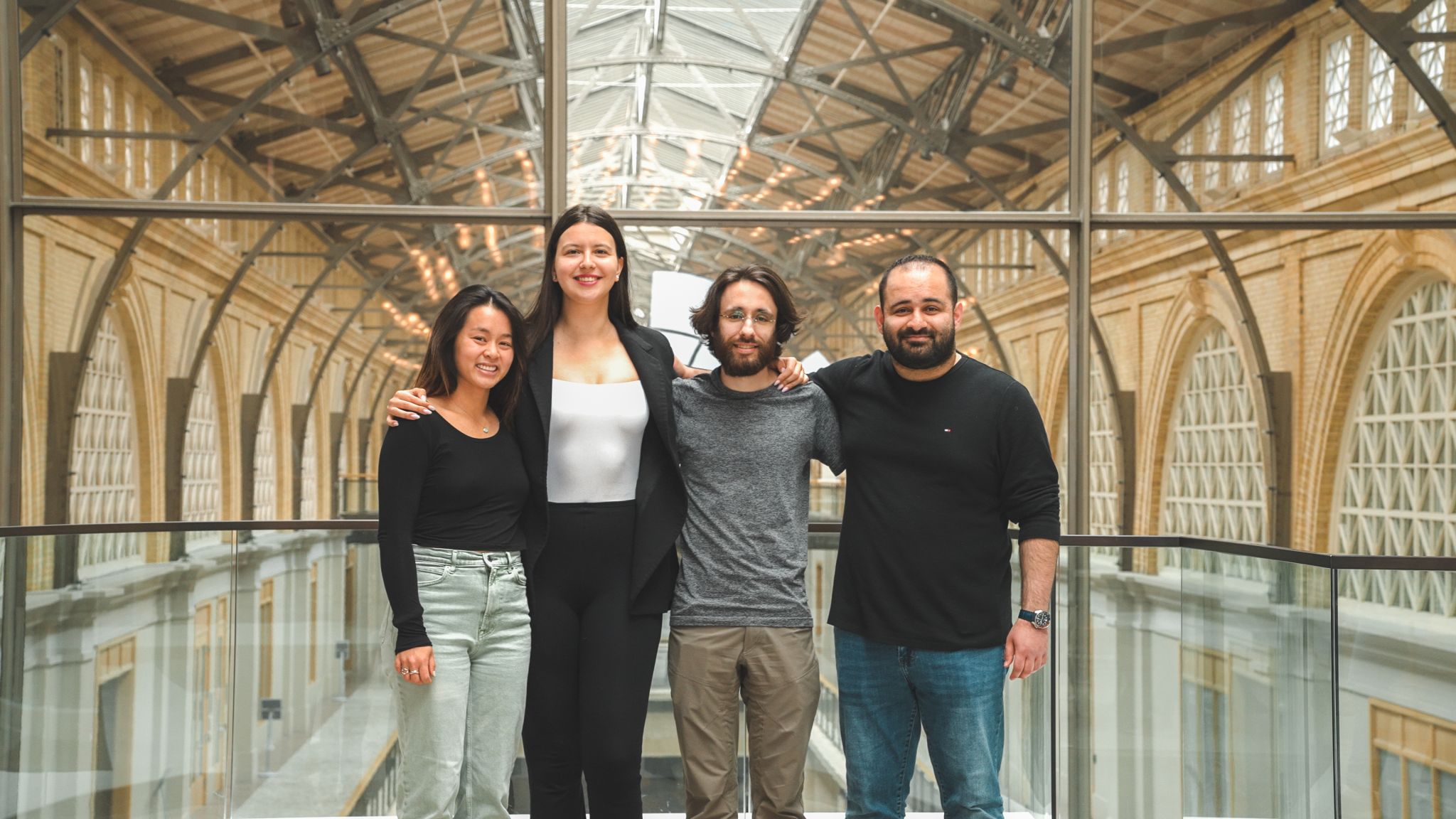

Equipo Aspen

Guardian Grid fue desarrollado por el Equipo Aspen en el National Security Hackathon. Nuestro equipo estuvo compuesto por:

- Ioana Munteanu - Ingeniero de Software

- Christina Huang - Ingeniero de Software

- Mehmet Yilmaz - Ingeniero de Software

- Dylan Eck - Ingeniero de Software y Mecánico

Agradecemos la orientación y el apoyo de nuestros mentores y organizadores, incluidos Elliott Wolf, Adam Papa y Ray Del Vecchio.

Nuestro viaje en el hackathon

El fin de semana del hackathon, del 26 al 27 de abril de 2025, reunió una colaboración inesperada pero poderosa. Mi buen amigo Dylan Eck y yo viajamos desde Colorado y Missouri respectivamente para participar en el 2.º Hackathon de Seguridad Nacional de Cerebral Valley en San Francisco. En el inicio del evento conocimos a Christina Huang y a Ioana Munteanu, y nació el Equipo Aspen.

La publicación de Ioana en LinkedIn destacando nuestra experiencia en el hackathon

El hackathon presentó dos desafíos distintos. La pista principal fue una competencia basada en proyectos con premios por colocación tradicionales, mientras que un desafío especial invitó a los participantes a hackear éticamente los sistemas de refrigeración de Code Metal. Dada la diversa experiencia de nuestro equipo, en particular la experiencia de Dylan tanto en ingeniería de software como mecánica, tomamos la decisión estratégica de abordar ambos desafíos dentro del marco de tiempo de 24 horas.

Este enfoque ambicioso condujo a dos resultados significativos:

-

Guardian Grid (SF) - Nuestro proyecto principal en el hackathon centrado en la evacuación de emergencia:

-

Desafío de Code Metal - Logramos la prueba de penetración más exitosa de sus sistemas de refrigeración, lo que nos llevó a ganar el premio especial de $5,000. Aunque esta solución permanece confidencial, demostró la profundidad técnica de nuestro equipo tanto en software como en sistemas termodinámicos.

Aunque Guardian Grid no obtuvo un lugar entre los tres primeros en la competencia principal, los jueces reconocieron su impacto potencial y su enfoque innovador. El alcance del proyecto fue ambicioso y dividir nuestro enfoque entre dos desafíos significó que no pudimos implementar todas las funcionalidades que habíamos imaginado dentro del tiempo disponible. No obstante, los comentarios de los jueces validaron la importancia de nuestra solución para la gestión de emergencias urbanas.

El hackathon resultó ser una experiencia transformadora. Más allá de los logros técnicos y el premio en efectivo, fomentó nuevas amistades y demostró el poder de conjuntos de habilidades diversas que se unen bajo presión. Después de enfrentar desafíos personales a finales de 2024 y principios de 2025, este éxito fue particularmente significativo y revitalizador.

Detalles del hackathon

Guardian Grid (SF) se construyó en el 2.º anual Hackathon de Seguridad Nacional (26-27 de abril de 2025), organizado por Cerebral Valley y Shield Capital en asociación con Stanford DEFCON. El evento reunió a tecnólogos e ingenieros para crear soluciones a problemas de seguridad nacional seleccionados por partes interesadas militares de EE. UU., con orientación de mentores del gobierno, militares y startups.

- El fin de semana incluyó una feria de carreras en tecnología de defensa y actividades de formación de equipos en la Universidad de Stanford, seguida de 24 horas de hacking en San Francisco.

- Patrocinadores y colaboradores incluyeron a Shield Capital, In-Q-Tel, NATO Innovation Fund, Vannevar Labs, Scale AI, Groq, Windsurf, Anthropic, Microsoft, Maxar, Dedrone, Distributed Spectrum y Code Metal.

- Las categorías del hackathon incluyeron Ciudades Inteligentes, Juegos de Guerra, Análisis de Patrones Marítimos, Ciberseguridad para Despliegues de IA, Navegación por Radiofrecuencia, Seguridad Nacional General y Hackear un Sistema de Refrigeración.

La sección principal del hackathon tenía premios que incluían $3,000 y unidades Starlink para el primer lugar, $2,000 para el segundo lugar y $1,000 para el tercer lugar. Pero hubo un premio especial, oculto, para un desafío de refrigeración con un premio de $5,000.

Nuestro equipo participó tanto en los desafíos de Ciudades Inteligentes como en Hackear un Sistema de Refrigeración. Guardian Grid (SF) fue nuestra entrada en Ciudades Inteligentes. Obtuvimos un Premio Especial de $5,000 y una Mención Honorífica por nuestro trabajo técnico en el desafío de refrigeración, y nuestra solución de Ciudades Inteligentes recibió comentarios positivos de jueces y colegas por igual.

Los jueces y compañeros reconocieron a Guardian Grid (SF) como una respuesta de alto impacto a un problema significativo en la gestión de emergencias, elogiando su creatividad, enfoque práctico y el hecho de que evitó usar simplemente la tecnología LLM como una solución universal. Aunque nuestro proyecto de Ciudades Inteligentes no ganó un premio entre los tres primeros debido a las limitaciones de tiempo por dividir los recursos entre dos desafíos, los jueces quedaron impresionados por su potencial y relevancia. Nuestro equipo se sintió honrado de recibir este reconocimiento junto con la victoria en el desafío Hackear un Sistema de Refrigeración.

Encuentra más detalles y reflexiones en nuestra publicación de LinkedIn y visita la galería de fotos del hackathon aquí.

Fuentes de datos GPS

Para nuestra búsqueda de rutas y mapeo en el Área de la Bahía de San Francisco, requeríamos datos de carreteras precisos y completos. Inicialmente experimentamos con la API de Google Maps y la API de Mapbox para recuperar estos datos. Sin embargo, sus restricciones de licencia y limitaciones funcionales nos impidieron obtener o usar el grafo de enrutamiento subyacente de una manera que coincidiera con nuestros objetivos del hackathon. Debido a estas limitaciones, utilizamos conjuntos de datos geográficos abiertos sin procesar. Obtenimos estos datos geográficos sin procesar a través de estas dos fuentes de código abierto:

- Vías de la Región de la Bahía de San Francisco (Portal de Datos Abiertos de MTC)

- Explorar las Vías de la Región de la Bahía de San Francisco

Las características lineales representan carreteras para la Región de la Bahía de San Francisco. El conjunto de características se ensambló utilizando todos los archivos shapefile TIGER/Line de 2021 basados en cada condado por la Comisión Metropolitana de Transporte (MTC/ABAG). El conjunto de datos incluye todas las carreteras primarias, secundarias, locales de vecindario y rurales, calles de la ciudad, senderos vehiculares, rampas, vías de servicio, callejones, carreteras privadas, carriles bici, senderos ecuestres/de caballos, pasarelas, senderos peatonales y escalinatas para toda la región.

- El conjunto de características contiene segmentos de carretera únicos para cada condado e incluye casos en los que un tramo único de carretera tiene múltiples designaciones (p. ej., una interestatal que se nombra por su número y por su nombre local).

- Las carreteras primarias son autopistas principales divididas, mientras que las carreteras secundarias son arterias principales en la región.

- El conjunto de datos incluye columnas de atributos para identificar el tipo de carretera, la jurisdicción y más, soportando enrutamiento flexible y análisis de datos.

Puedes leer más sobre la licencia y los detalles de los datos en la fuente del conjunto de datos de MTC.

Cómo ejecutar

-

Clona este repositorio y navega dentro de él.

-

Configura tu archivo

.env.local. Consulta el archivoenv.local.examplepara saber qué variables de entorno necesitas. Ten en cuenta que necesitarás una clave API de MapBox para la interfaz del mapa y la geocodificación, una clave API de TextBelt para las alertas por SMS (solo demo), así como un número de teléfono para enviar mensajes durante la demostración. -

Después de crear tu archivo

.env.local, puedes comenzar a configurar todos los servicios de GuardianGrid, que incluyen:- frontend: La interfaz front-end de la aplicación.

- backend: El backend de la aplicación, incluyendo la lógica de búsqueda de rutas en el mapa.

-

Para configurar el servicio frontend, asegúrate de tener Yarn instalado y ejecuta:

yarn install -

Para configurar el servicio backend, haz lo siguiente:

# go into this directory cd ./src/backend # set up a python environment python3 -m venv env # activate the python environment source env/bin/activate # install dependencies pip3 install -r requirements.txt # deactivate python environment deactivate # return to the project's root directory cd - -

Con todo configurado, el paso final es ejecutar la aplicación. Necesitarás dos ventanas o pestañas de terminal separadas, a las que nos referiremos como Terminal #1 y Terminal #2.

-

En Terminal #1, inicia el servicio backend:

# go into the backend service directory cd ./src/backend # activate the python environment source env/bin/activate # run the backend bash ./run.sh -

En Terminal #2, inicia el servicio frontend:

yarn dev -

Con todo en funcionamiento, abre tu navegador y ve a: http://localhost:3000/

-

Cuando termines, cierra Terminal #1 y Terminal #2.